Український хакер інфікував тисячі комп’ютерів у 50 країнах

Українська кіберполіція викрила 42-річного жителя Львівщини, який поширював та використовував шкідливе програмне забезпечення – вірус DarkComet, – призначене для віддаленого доступу та управління комп’ютером жертви.

Про це повідомляє прес-служба Нацполіції України.

Викритий хакер на власному комп’ютері встановив програмний центр управління троянської програми та модифікував його. Зловмисник надалі поширював клієнтські версії вірусу.

Вірус надає повний віддалений доступ до підконтрольних комп’ютерів. Зокрема – можливість завантажувати та відвантажувати файли, керувати автозавантаженням і службами, віддалено керувати реєстром, встановлювати і видаляти програми, робити скріншоти з віддаленого екрану, перехоплювати звук з мікрофона і відео з вбудованих або зовнішніх камер, – пояснили в поліції.

Вірус DarkComet має кейлоггер (моніторинг натиснутих клавіш), монітор буфера обміну, цілий набір утиліт для роботи з мережею, а також надавав можливість зловмиснику віддалено вимикати і перезавантажувати уражений комп’ютер. Програма використовує бек-коннект, тобто сама ініціює з'єднання з керуючою машиною.

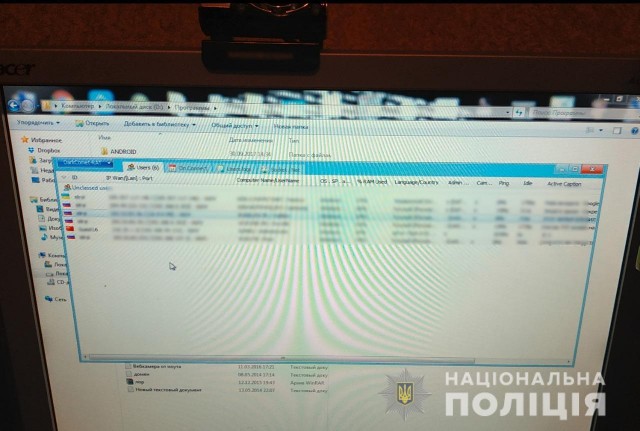

Під час обшуку в помешканні хакера правоохоронців вилучили ноутбук, заражений шкідливим програмним забезпеченням, та стаціонарний комп’ютер. На комп’ютері хакера виявлили адмін-панель доступу до заражених комп’ютерів, його інсталяційні файли, знімки екрану з підконтрольних комп’ютерів. Вилучену техніку скерували на комп’ютерно-технічну експертизу.

Правоохоронці відкрили дві справи за статтями "Несанкціоноване втручання в роботу комп'ютерів" та "Створення з метою використання, розповсюдження або збуту шкідливих програмних чи технічних засобів, а також їх розповсюдження або збут".

Кіберполіція рекомендує перевірити операційну систему комп’ютера на наявність вірусу. Для цього необхідно:

відкрити командний рядок: затиснути клавішу Windows на клавіатурі, потім клавішу R. Запуститься вікно "виконати", в якому наберіть cmd і натисніть ENTER або кнопку OK.

Далі у відкритому командному рядку введіть команду netstat-nao і натисніть ENTER. Ви побачите список з’єднань, серед яких потрібно знайти з’єднання з хостом 193.53.83.233 та портом 1604 або 81.

Якщо ви знайдете з’єднання із зазначеною ІР адресою – кіберполіція рекомендує зв’язатись із нею через форму зворотнього зв’язку.

При використанні комп’ютерів будьте обачними та виконуйте найпростіші правила інформаційної безпеки:

- не працюйте та не запускайте програми під обліковим записом адміністратора системи;

- відмовтеся від програмного забезпечення або його оновлення, що потребує додавання у "список виключення" систем захисту комп’ютера;

- оновіть антивірусне програмне забезпечення та запустіть повне сканування системи та зовнішніх носіїв інформації, уважно ставтеся до попереджень антивірусного програмного забезпечення та систематично його оновлюйте;

- у разі отримання тривоги від системи захисту комп’ютера (антивіруса, фаєрволу тощо) не перешкоджайте діям за замовчуванням антивірусу (блокування, видалення, карантин, тощо).

- відключіть автоматичні оновлення та в ручному режимі оновлюйте програмне забезпечення, а також додатково перевіряйте його на авторитетних ресурсах, призначених для аналізу підозрілих файлів, наприклад:

https://www.virustotal.com/

https://malwr.com/

https://www.reverse.it/

Підписуйтесь на наш Telegram-канал, аби першими дізнаватись найактуальніші новини Волині, України та світу

Про це повідомляє прес-служба Нацполіції України.

Викритий хакер на власному комп’ютері встановив програмний центр управління троянської програми та модифікував його. Зловмисник надалі поширював клієнтські версії вірусу.

Вірус надає повний віддалений доступ до підконтрольних комп’ютерів. Зокрема – можливість завантажувати та відвантажувати файли, керувати автозавантаженням і службами, віддалено керувати реєстром, встановлювати і видаляти програми, робити скріншоти з віддаленого екрану, перехоплювати звук з мікрофона і відео з вбудованих або зовнішніх камер, – пояснили в поліції.

Вірус DarkComet має кейлоггер (моніторинг натиснутих клавіш), монітор буфера обміну, цілий набір утиліт для роботи з мережею, а також надавав можливість зловмиснику віддалено вимикати і перезавантажувати уражений комп’ютер. Програма використовує бек-коннект, тобто сама ініціює з'єднання з керуючою машиною.

Під час обшуку в помешканні хакера правоохоронців вилучили ноутбук, заражений шкідливим програмним забезпеченням, та стаціонарний комп’ютер. На комп’ютері хакера виявлили адмін-панель доступу до заражених комп’ютерів, його інсталяційні файли, знімки екрану з підконтрольних комп’ютерів. Вилучену техніку скерували на комп’ютерно-технічну експертизу.

Правоохоронці відкрили дві справи за статтями "Несанкціоноване втручання в роботу комп'ютерів" та "Створення з метою використання, розповсюдження або збуту шкідливих програмних чи технічних засобів, а також їх розповсюдження або збут".

Кіберполіція рекомендує перевірити операційну систему комп’ютера на наявність вірусу. Для цього необхідно:

відкрити командний рядок: затиснути клавішу Windows на клавіатурі, потім клавішу R. Запуститься вікно "виконати", в якому наберіть cmd і натисніть ENTER або кнопку OK.

Далі у відкритому командному рядку введіть команду netstat-nao і натисніть ENTER. Ви побачите список з’єднань, серед яких потрібно знайти з’єднання з хостом 193.53.83.233 та портом 1604 або 81.

Якщо ви знайдете з’єднання із зазначеною ІР адресою – кіберполіція рекомендує зв’язатись із нею через форму зворотнього зв’язку.

При використанні комп’ютерів будьте обачними та виконуйте найпростіші правила інформаційної безпеки:

- не працюйте та не запускайте програми під обліковим записом адміністратора системи;

- відмовтеся від програмного забезпечення або його оновлення, що потребує додавання у "список виключення" систем захисту комп’ютера;

- оновіть антивірусне програмне забезпечення та запустіть повне сканування системи та зовнішніх носіїв інформації, уважно ставтеся до попереджень антивірусного програмного забезпечення та систематично його оновлюйте;

- у разі отримання тривоги від системи захисту комп’ютера (антивіруса, фаєрволу тощо) не перешкоджайте діям за замовчуванням антивірусу (блокування, видалення, карантин, тощо).

- відключіть автоматичні оновлення та в ручному режимі оновлюйте програмне забезпечення, а також додатково перевіряйте його на авторитетних ресурсах, призначених для аналізу підозрілих файлів, наприклад:

https://www.virustotal.com/

https://malwr.com/

https://www.reverse.it/

Знайшли помилку? Виділіть текст і натисніть

Підписуйтесь на наш Telegram-канал, аби першими дізнаватись найактуальніші новини Волині, України та світу

Коментарів: 0

«Різдвяна майстерня» у Луцьку завершила роботу майстеркласом із приготування трьох видів куті

Сьогодні 19:54

Сьогодні 19:54

У Нововолинську відбувся різдвяний турнір із футзалу

Сьогодні 18:06

Сьогодні 18:06

Біля Торецька загинув Герой з Луцького району Валерій Левчук

Сьогодні 17:48

Сьогодні 17:48

Уряд змінив розрахунок головного показника для субсидій та інших видів соціальної допомоги

Сьогодні 17:31

Сьогодні 17:31

У застосунку Армія+ запустили нову програму для військових

Сьогодні 17:14

Сьогодні 17:14

.jpg)

.jpg)

Додати коментар:

УВАГА! Користувач www.volynnews.com має розуміти, що коментування на сайті створені аж ніяк не для політичного піару чи антипіару, зведення особистих рахунків, комерційної реклами, образ, безпідставних звинувачень та інших некоректних і негідних речей. Утім коментарі – це не редакційні матеріали, не мають попередньої модерації, суб’єктивні повідомлення і можуть містити недостовірну інформацію.